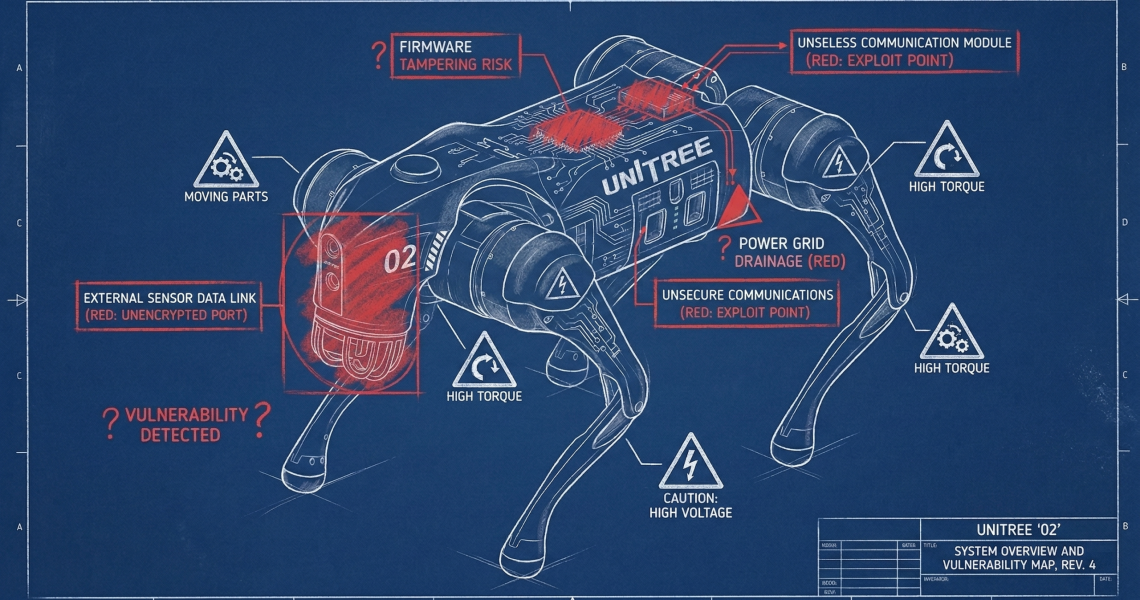

Unitree Go2 – Le robot chien qui obéit à TOUT le monde

Le robot chien Unitree Go2, c’est celui qu’on a vu

se faire pirater via Bluetooth

en décembre dernier. Hé bien rebelote puisque 2 nouvelles CVE viennent de tomber, et c’est encore plus lourd. Hé oui c’est à base de root shell, de persistance après reboot… et tout ça sans aucune authentification sur le protocole réseau.

La première faille (

CVE-2026-27509

) est la plus vicieuse puisque le Go2 utilise DDS (Data Distribution Service), un protocole publish-subscribe qu’on retrouve partout dans l’

industrie de la robotique

. Ça tourne avec CycloneDDS, sauf que Unitree l’a déployé SANS la moindre authentification.

Du coup, n’importe qui sur le même réseau peut envoyer des messages au robot, et un topic DDS spécifique avec le paramètre api_id=1002 permet carrément d’uploader du code Python arbitraire. Code qui s’exécute ensuite directement en root via subprocess.Popen. Et voilà comment on obtient un reverse shell en quelques lignes !

Avec un accès root, ensuite c’est open bar. Caméras, moteurs, capteurs LiDAR… et comme le DDS tourne sans chiffrement, même le trafic légitime entre le robot et sa télécommande passe en clair sur le réseau.

Le truc qui pique, c’est que DDS-Security existe vraiment puisque c’est un standard documenté qui gère authentification et chiffrement. C’est juste que Unitree a simplement décidé de ne pas l’implémenter. Même pas un tout petit token basique… snif.

La deuxième faille (

CVE-2026-27510

) est la plus tordue. Pour celle-ci, il faut un téléphone Android rooté avec l’app Unitree installée. De là, vous modifiez la base SQLite locale, la table dog_programme, et vous injectez un binding hotkey qui exécute une commande au prochain appui sur la télécommande. Et comme le robot stocke ça dans un fichier hotkey_list.txt, votre payload persiste même après reboot. Et hop, encore un shell root !

Unitree a sorti le firmware V1.1.13 qui corrige la faille SQLite absolument rien pour la faille DDS. Le protocole tourne toujours sans auth sur les versions EDU (V1.1.7 à V1.1.11), et vu que ça nécessiterait de revoir toute l’architecture réseau du robot, j’imagine que c’est pas pour demain la veille.

Ça fait donc 3 failles en moins d’un an sur la même bestiole. Entre ça et

les aspirateurs DJI piratés

par milliers, la sécu des robots grand public en prend un sacré coup en ce moment. Et pour un quadrupède à plusieurs milliers d’euros qu’on retrouve dans des labos de recherche ou des usines, parce que la terre entière le dropship avec son logo, ça la fout mal.

Bref, si vous avez un Go2, mettez à jour en V1.1.13 via l’app Unitree et pour le DDS, collez votre robot sur un réseau Wi-Fi dédié en attendant mieux.

C’est dommage quand même parce que la possibilité d’authentification existait… fallait juste l’activer.

Source : korben.info